Qualche tempo fa in Germania è deceduta una donna a causa di un attacco informatico che ha bloccato la rete dell’ospedale dove la paziente era stata ricoverata. Molti media hanno riportato questo evento come il primo caso di decesso collegato in maniera esplicita a un attacco informatico. I criminali hanno infatti criptato dei dati utili alla applicazione della opportuna terapia, chiedendo un riscatto. In verità sembra che una volta contattati dalla Polizia, i criminali abbiano ritirato il riscatto e fornito le chiavi, troppo tardi però. Su questi criminali pende una possibile imputazione per omicidio. Questo avvenimento ci porta a effettuare una analisi sul cybercrimine nella sanità da diversi punti di vista.

Riflessioni sul cybercrime

Il primo punto da analizzare riguarda la reazione dei cyber criminali, i quali hanno interrotto il crimine quando hanno capito che le conseguenze potevano essere drammatiche per le loro vittime, ma anche per loro stessi. Spesso parliamo di cultura della cybersecurity, ma facendo riferimento al fatto che all’utente medio mancano le basi tecniche necessarie per poter utilizzare il mondo digitale in sicurezza. La verità è che la questione culturale va molto al di là di quelle che sono le competenze tecniche del singolo. Si tratta di percepire le minacce dando loro il giusto valore, di collegare cause ed effetti. L’umanità ha avuto secoli per comprendere cosa è giusto e cosa è sbagliato, cosa può far male e cosa no. Nel corso dei secoli la cultura è stata spesso supportata dai diktat religiosi. Stessa cosa non può dirsi per il mondo digitale. Tutti ne apprezziamo i vantaggi, ma troviamo difficoltoso comprendere che il mondo fisico è drammaticamente legato a quello digitale e le conseguenze di uno sconsiderato atto digitale possono ripercuotersi sul mondo fisico. Accedere un portale, a una telecamera, a un servizio a cui non si ha diritto di accesso è un crimine, anche se si è stati bravi a superare le misure di protezione o magari si è stati fortunati in quanto le misure di protezione non esistevano, cosi come entrare dentro la casa altrui solo perché la porta era aperta. Criptare i dati di un ospedale può portare alla morte di qualcuno e questo non è qualcosa di virtuale, ma drammaticamente reale con conseguenze penali e non virtuali. Temo che su questo tema la strada da percorrere prima di arrivare a una completa consapevolezza sia ancora lunga e questo va al di là della cybersecurity nella sanità.

Gli ospedali nel mirino dei cybercriminali

Altro tema interessante riguarda il primato che questo crimine avrebbe dovuto avere secondo molti media. Effettivamente già nel 2017 diversi ospedali nel mondo sono stati vittime di Wannacry. Chiaro che più gli ospedali sono digitalizzati, maggiore è il potenziale danno che può provocare un attacco informatico. Di conseguenza le nazioni maggiormente colpite sono state le nazioni maggiormente digitalizzate. Trovo altamente improbabile che a livello mondiale non ci siano stati in precedenza casi di altrettanta drammaticità (anche se in medicina collegare una morte o una patologia a un evento esterno non è sempre semplice). Come mai quindi si è parlato oggi del primo caso di decesso collegato a un crimine informatico? Anche qui va notato un aspetto culturale. Nel 2017 il mondo non era pronto per collegare una morte in ospedale a un crimine informatico. Un collegamento del genere nel 2017 sarebbe sembrato come un negare le proprie responsabilità. Oggi le cose sono cambiate. La sanità d’altra parte è una delle industrie più esposte al cybercrimine per diversi elementi.

La sanità, un settore non preparato al cybercrimine

Il perimetro è difficilmente difendibile in quanto costituito da personale spesso non formato sulla sicurezza informatica che utilizza dispositivi personali per operare e comunicare. Obiettivo del personale è salvare vite umane, ridurre la sofferenza e questo è un lavoro che richiede dedizione e investimenti con massima priorità. A questo va aggiunto che la sicurezza è un processo continuo che richiede un continuo monitoraggio, valutazione e questo tipo di investimenti mal si conciliano con una industria dove gli investimenti vengono fatti in funzione delle criticità. Ecco perché gli investimenti programmati nel settore sanitario vengono spesso eseguiti su attività singole (magari CAPEX) piuttosto che su servizi continue (magari OPEX ).

Se poi ci spostiamo negli ospedali, la questione assume degli aspetti molto particolari. Infatti quando si parla della criticità dei PLC (Programmable Logic Controller) si pensa a centrali nucleari, elettriche e sistemi industriali in genere. L’automazione ha però avuto anche nella medicina una grande evoluzione portando dei vantaggi enormi in una serie di attività che vanno dalla capacità di fare diagnosi alla esecuzione di terapie per cui in un ospedale è possibile trovare diversi PLC che sono collegati alla vita dei pazienti. PLC che non andrebbero esposti su internet e che andrebbero protetti esattamente come sono protetti i PLC di centrali nucleari.

Considerazioni simili potrebbero essere fatte per dispositivi intelligenti e IoT. Da anni parliamo di dispositivi IoT che sono direttamente esposti su internet, facili prede e difficilmente difendibili. Ma cosa succede se questi sono dispositivi medici? L’Internet of Things ha portato indubbi vantaggi alla medicina, ma l’utilizzo di questi dispositivi non può viaggiare su un binario diverso da quello della sicurezza cybernetica del dispositivo stesso. Occorrono mezzi per difendersi dal cybercrimine nella sanità.

Anche l’intelligenza artificiale ha portato dei vantaggi indubbi ad esempio nella analisi di radiografie per identificare velocemente le diagnosi. Con l’intelligenza artificiale è possibile osservare un tumore che potrebbe sfuggire a un occhio umano. Ovviamente con le stesse tecniche è possibile inserire il tumore artificiale in una radiografia.

Infine, nella sanità vengono gestiti dati molti critici che riguardano i pazienti. Non si tratta solo di garantire le opportune cure ai pazienti, ma è necessario anche che i dati che i pazienti lasciano vengano protetti garantendone riservatezza e integrità. Che siano carte di credito o cartelle cliniche, se i dati dei pazienti vanno nelle mani sbagliate, le conseguenze sono facilmente immaginabili.

Non si tratta solo di previsioni catastrofiche. A parte quanto successo in Germania, i Greci direbbero che se Sparta piange, Atene non ride. Secondo l’Osservatorio Exprivia sulla CyberSecurity in Italia, infatti, nei primi mesi dell’anno abbiamo avuto un moderato aumento di incidenti, attacchi e violazioni privacy nel campo della sanità. Preoccupante è l’aumento costante delle attività criminali legate a questo fenomeno. In estate i criminali non sembra siano andati in vacanza, anzi. Per cui se in Germania abbiamo registrato un caso drammatico, dobbiamo aspettarci che anche in Italia il fenomeno criminale sia presente.

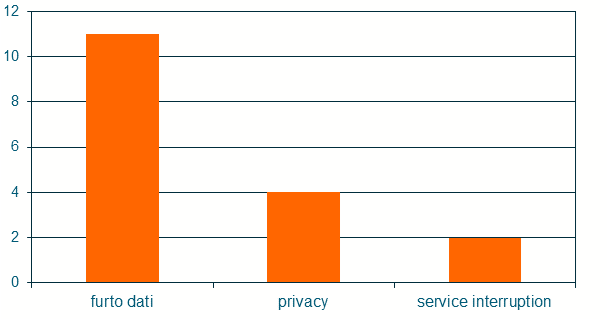

L’oggetto del desiderio sembra essere il dato che, sempre secondo l’Osservatorio Exprivia sulla Cybersecurity, è l’obiettivo degli attaccanti nella maggior parte dei casi, senza però dimenticare che anche in Italia abbiamo osservato un paio di interruzioni del servizio che di per sé è grave, ma parlando di sanità può diventare gravissimo.

Cosa ci suggeriscono questi dati? In ordine di priorità:

- Investire in formazione: sicuramente il settore sanità necessita di maggiori investimenti nella formazione per aumentare la consapevolezza del personale operante sui rischi conseguenti al cybercrimine. Con un po’ di attenzione in più, si può risolvere la gran parte dei problemi.

- Aumentare gli investimenti strutturali e continui: iniziando con la definizione di ruoli e organizzazioni focalizzate sulla cybersecurity, magari scegliendo il modello di delivery più consono alla funzione e dimensione delle strutture.

- Effettuare test: verificare periodicamente la preparazione del personale e della organizzazione a poter rispondere in maniera adeguata ad un attacco, mediante cyber-range dedicati al settore specifico. Non è possibile evitare di ricevere un attacco, ma è possibile ridurre gli effetti dannosi se tutti sono preparati a rispondere opportunamente.